Qu'est-ce que le phishing et comment s'en protéger ?

Arme favorite des cybercriminels pour voler votre argent ou vos données, le phishing s’exerce par tous les moyens : e-mails, réseaux sociaux, deepfake et même visites à domicile. Safeonweb, qui informe les citoyens et les entreprises belges sur la cybersécurité et la protection contre les menaces en ligne, reçoit 26 000 signalements de phishing par jour. La vigilance est donc de mise! Voici nos conseils pour éviter de vous faire escroquer.

Le phishing est une forme de cybercriminalité dans laquelle les fraudeurs tentent de piéger leurs victimes en les contactant par divers moyens : e-mail, SMS, messagerie instantanée, réseaux sociaux, sites de rencontre, appels téléphoniques, ou, de plus en plus fréquemment, en se présentant directement à leur domicile.

L’escroc se fait passer pour quelqu’un d’autre. Il peut s’agir de votre banque, fournisseur d’énergie ou d’une société de technologie, mais aussi d’un ami ou d’un membre de la famille.

Quel est l'objectif du phishing ?

Le but est de "pêcher" ("phishing" en anglais) des données sensibles, comme des informations personnelles, des mots de passe, des données de carte bancaire ou de crédit.

Une fois qu’il s’est emparé de ces données, l’escroc a les coudées franches : il peut par exemple accéder aux principaux comptes de la victime et ainsi dérober son argent ou usurper son identité.

Quelles sont les différentes formes de phishing ?

Différents moyens sont mis en œuvre pour obtenir ces informations. Les e-mails sont encore et toujours les plus utilisés, mais il y en a d’autres. En 2024, le secteur bancaire a, par exemple, noté une recrudescence du phishing à la carte bancaire à domicile. Notez aussi qu'il n'est pas rare que les escrocs réagissent à l'actualité.

Vers le haut de la pagePhishing via e-mail

Il existe plusieurs variantes du mail de phishing : un avertissement relatif à votre compte, votre banque qui vous demande de confirmer vos données... L’émetteur semble fiable, mais il a l’intention de dérober vos données financières ou personnelles qu’il vous invite à compléter sur une page web contrefaite, ou il souhaite infecter votre appareil avec un malware en vous invitant à ouvrir une pièce jointe.

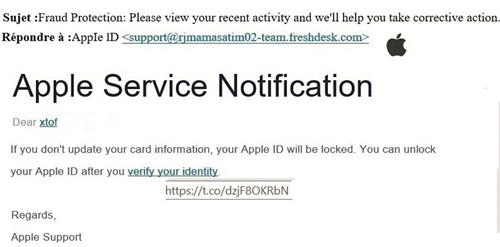

Ci-dessous, un exemple de mail de phishing émanant prétendument d’Apple. Soyez attentif à l’adresse e-mail : support@rjmamasatim02-team.freshdesk.com. Elle ressemble à tout sauf à une adresse Apple officielle. Si on fait glisser la flèche de la souris sur le lien ("verify your identity"), on voit apparaître la véritable URL : il s’agit d’un lien raccourci (https://t.co/dzjF8OKRbN) ne menant pas vers le véritable site Apple.

Phishing via sms, WhatsApp of Facebook Messenger

Le smishing

Les SMS ou les applis de messagerie instantanée sont utilisés pour le "smishing" : vous recevez un sms, un message WhatsApp ou Facebook Messenger contenant une mise en garde (p.ex. "C’est toi dans cette vidéo ?" ou "Payez maintenant ou votre compte sera bloqué") ou une offre (p.ex. "Remportez un bon chez Lidl"), qui vous demande de cliquer sur un lien ou de composer un numéro de téléphone.

Le lien installe un malware ou dirige vers une page web contrefaite sur laquelle vous êtes invité à compléter vos données (de paiement). Le numéro aboutit à un fraudeur qui se fait passer pour une entreprise et tente de vous soutirer vos données.

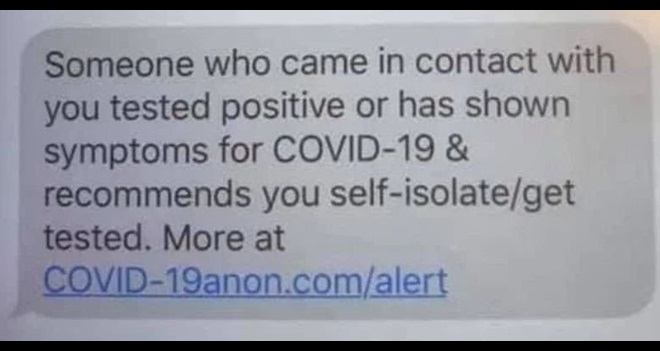

Voici un exemple d'un faux SMS dans lequel l'escroc prétend être un enquêteur dans le cadre de la crise du coronavirus. Le numéro officiel est le 8811. Ce message semble provenir d'un autre numéro. Et le lien mène à une URL erronée, ce qui peut être également confirmé sur www.virustotal.com.

Voici un autre exemple de faux SMS. Le message est rédigé en français mais provient d’un numéro portugais : suspect. Le lien n’aboutit pas à une photo, mais bien à une url contenant un malware, comme en atteste notre vérification sur www.virustotal.com.

Message Whatsapp vous demandant de l'argent

Autre escroquerie bien connue : une "connaissance" vous contacte soudain par WhatsApp et vous demande de l'argent sous un certain prétexte. Vous recevez un message d'un numéro inconnu. La personne prétend avoir un nouveau numéro. Pour une raison quelconque, il a besoin d'argent rapidement, par exemple pour payer une facture, et vous demande de le faire à sa place, parce que cela doit se faire rapidement.

Vous obtenez la promesse que votre argent vous sera rendu dès que possible. Si vous essayez d'appeler cette personne pour obtenir votre remboursement, elle ne répondra généralement pas ou prétendra qu'elle a une mauvaise connexion. Parfois, les arnaqueurs vont même plus loin et imitent brièvement la voix de votre contact. Ils la connaissent des réseaux sociaux (par exemple d'une vidéo de votre contact sur Facebook ou Instagram). N'acceptez jamais une telle demande !

Phishing par téléphone

Le phishing par téléphone ("vishing") fonctionne comme suit : des escrocs tentent de convaincre leur victime de verser de l’argent pour partager des données personnelles, financières ou de sécurité. Exemple classique : un "collaborateur" de Microsoft ou d’une autre entreprise de technologie vous téléphone pour vous signaler un problème sur votre pc : votre pc est infecté par un virus, a été hacké, ne dispose pas de la version légale de Windows 11, etc.

En guise de "solution", il vous fait télécharger un programme ou vous invite à surfer sur un site Web déterminé. L’escroc a ainsi accès à votre ordinateur et au final, son intention est de vous faire payer pour résoudre le problème. Il s’agit alors d’un montant de quelques euros, que vous devez souvent payer au moyen de votre digipass. Alors que vous pensez que vous ne versez qu’une somme modique, l’escroc parviendra à vous subtiliser des centaines, voire des milliers d’euros.

Méfiez-vous aussi des personnes qui prétendent vous contacter de la part d’un organisme officiel pour, par exemple pour vous permettre de toucher une prime. Abrégez la conversation et raccrochez. Surtout, ne communiquez pas vos informations bancaires : jamais une instance belge (ONSS, SPF…) ou européenne ne vous téléphonera pour vous demander ainsi votre numéro de compte.

Vers le haut de la pagePhishing sur les réseaux sociaux

Imaginez : vous n’êtes pas satisfait d’une société et exprimez votre mécontentement sur Facebook ou Twitter. L’entreprise a tout intérêt à réagir rapidement car le post est visible par tout un chacun. Mais... les escrocs aussi savent lire. Ils créent un faux compte et réagissent à votre plainte comme s’il s’agissait du service client. Pour être aidé, vous devez alors cliquer sur un lien (souvent raccourci). Ils installent ainsi un malware ou vous amènent à compléter vos données de paiement dont ils abusent ensuite.

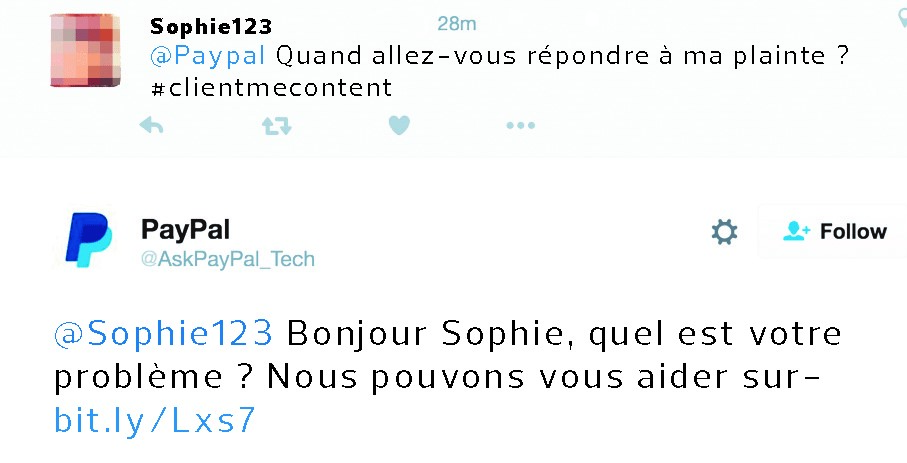

Ci-dessous, un exemple de phishing via Twitter. Un client mécontent pose une question à PayPal et reçoit une réponse de "@AskPayPal_Tech". Les comptes officiels de PayPal sont toutefois "@PayPal" et "@AskPayPal". Le lien abrégé mène vers une fausse page de connexion où la victime est invitée à saisir ses données.

Exemple de phishing via Twitter : l'escroc se fait passer pour le service d'assistance de PayPal.

Vers le haut de la pagePhishing à la carte bancaire à domicile

Dans le cadre d’un phishing à la carte bancaire à domicile, également appelé fraude aux collecteurs de cartes, les escrocs se font passer pour des employés de banque, voire des policiers, et se présentent directement chez vous pour récupérer votre carte bancaire ainsi que votre code PIN. Une fois en possession de ceux-ci, ils disposent de tout ce qu’il leur faut pour effectuer des transferts frauduleux depuis votre compte.

Leur approche commence généralement par un appel téléphonique ou un message prétextant que votre carte doit être remplacée, soit à cause d’un problème technique, soit parce qu’elle est supposée expirée. Ils insistent souvent pour venir rapidement, parfois même pendant l’appel, et peuvent se présenter à des horaires inhabituels, comme tôt le matin, tard le soir ou durant le week-end.

Dans certains cas, les fraudeurs vont encore plus loin en convainquant leurs victimes de leur remettre d’autres objets de valeur, comme des bijoux ou de l’argent liquide, sous prétexte de les mettre en sécurité.

Le secteur bancaire a rapporté une augmentation significative de ce type de fraude en 2024, il est donc essentiel de rester vigilant. Gardez à l’esprit qu’un employé de banque légitime ne viendra jamais chez vous pour récupérer votre carte bancaire, votre code PIN ou vos biens de valeur, et ne se déplacera pas pour résoudre un problème de paiement. Votre banque ne vous demandera d’ailleurs jamais votre code PIN, par quelque canal que ce soit.

Vers le haut de la pagePhishing via Google Agenda

Pour cette méthode, les escrocs envoient de fausses invitations aux utilisateurs de Google Agenda. Ces invitations contiennent des liens de phishing. Sous prétexte que vous avez gagné une somme d'argent, par exemple, ils essaient de vous faire cliquer. L'intention est de vous faire remplir vos informations personnelles ou celles de votre carte de crédit dans un faux formulaire sur le web.

Les escrocs profitent d'un paramètre qui est activé par défaut dans Google Agenda et qui garantit que chaque invitation de calendrier est automatiquement ajoutée à votre agenda. Pour éviter que des invitations malveillantes apparaissent dans votre agenda et que vous cliquiez accidentellement sur des liens dans ces invitations, il est préférable de désactiver ce paramètre.

Ouvrez Google Agenda dans votre navigateur et cliquez sur la roue dentée en haut à droite, puis sur Paramètres. Cliquez sur Paramètres des événements. Sous Ajouter des invitations à mon agenda, choisissez Lorsque je réponds à l'invitation par e-mail. Sous Options d'affichage, décochez la case Afficher les évènements refusés.

Vers le haut de la pagePhishing sur un site de seconde main

Vous savez certainement que vous devez vous méfier des annonces trop belles pour être vraies sur les sites de seconde main : article payé mais jamais reçu, article abîmé, article de contrefaçon, vous êtes prudent, à juste titre.

Ce qu’on sait moins c’est qu’il faut également se méfier des acheteurs. En effet, les escrocs utilisent les sites de seconde main pour entrer en contact avec les vendeurs, qu’ils proposent un vélo, une paire de chaussures, un vêtement, peu importe, le scénario est à peu près identique. Peu après la parution de votre annonce, un acheteur potentiel se dit intéressé, il est parfois même prêt à payer plus que le prix demandé pour être sûr d’avoir l’article. Ensuite, plusieurs scénarios sont possibles :

- Le soi-disant acheteur vous demande d’effectuer un paiement très modeste (0,50 à 1 €) par mesure de sécurité, il veut en effet s’assurer que votre n° de compte existe avant de vous verser le prix de l’article et il vous demande aussi votre n° de téléphone sous un prétexte quelconque;

- L’acheteur vous demande de pouvoir payer via un site ou une application où vous devrez créer un compte d’utilisateur pour récupérer l’argent. Lors de la création de ce compte, on vous demandera également de verser une somme modique ou de lier votre compte bancaire;

- L’acheteur habite à l’étranger et vous propose d’utiliser un service de livraison (parfois bien connu) il vous envoie le lien (qui est, bien sûr, un faux lien qui ne renvoie pas vers l’opérateur connu mais vers le site de notre escroc), là aussi, il vous sera demandé de créer un compte d’utilisateur impliquant le versement d’une somme modique ou l’utilisation de vos identifiants bancaires;

- L’acheteur habite à l’étranger et vous propose de payer l’article via un service de livraison (bien connu également). Vous recevez un mail soi-disant de ce service de livraison vous disant qu’il a bien reçu le paiement et que vous devez ouvrir un compte pour le récupérer.

Ce que ces 4 scénarios ont en commun c’est qu’on vous demande de verser de l’argent (en général, très peu) mais rappelez-vous que vous êtes le vendeur, vous n’avez rien à payer du tout pour vendre un article. Si on vous demande de l’argent alors que c’est à vous d’en recevoir, c’est assurément une arnaque. En communiquant votre n° de compte et votre n° de téléphone, l’escroc peut parvenir à installer une appli bancaire sur son propre smartphone et à ponctionner votre compte en banque. Pareil si vous communiquez vos identifiants bancaires à un site de paiement inconnu ou pour lequel l’escroc vous a envoyé un lien.

Vers le haut de la pagePhishing via un code QR

Cette forme de phishing est également appelée « quishing ». Les escrocs vous envoient de faux codes QR par e-mail, SMS ou message WhatsApp. Ils prétendent que le message provient d'un organisme officiel et vous demandent, par exemple, de payer une facture impayée via le code. Les lettres papier peuvent également contenir de faux codes QR.

Si vous scannez un tel code QR, vous atterrissez sur un site web malveillant. De cette manière, vos données personnelles, telles que les mots de passe, peuvent être volées. Parfois, les codes sont également utilisés pour installer des logiciels malveillants sur votre appareil.

Un autre exemple : vous vendez un objet sur un site de seconde main et une personne vous contacte en vue de l’acheter. L’acheteur propose d'effectuer le paiement via son compte professionnel. Pour que le paiement soit possible, il demande de lui fournir votre numéro de compte. Rien d’anormal jusque-là. Quelques minutes après l’avoir communiqué, vous recevez un code QR à scanner pour confirmation. L’analyse se fait à partir de l'appli mobile réelle de la banque : tout semble légitime.

En fait, dans ce scénario de fraude, le code ne fait pas référence à une confirmation de paiement mais renvoie à un portail de connexion qui donne à l'escroc - en combinaison avec le numéro de compte bancaire précédemment utilisé - un accès direct à vos comptes, qui risquent d'être débités de sommes importantes. Nous vous conseillons donc d'être prudent lorsque vous recevez une demande de paiement pour laquelle vous scannez un code QR. Le transfert manuel est toujours plus sûr, car vous ne vous retrouverez pas dans un environnement de paiement contrefait, parfois difficile à identifier.

Bref, restez vigilant et prenez le temps de tout vérifier minutieusement.

Quels sont les signes les plus fréquents de phishing ?

Les escrocs et les messages de phishing sont de plus en plus convaincants, mais certains signaux peuvent trahir une tentative de fraude : le premier bon réflexe à adopter est de vous méfier de toute demande d’informations personnelles ou de code bancaire, mais d’autres éléments peuvent vous mettre la puce à l’oreille comme une adresse e-mail non-officielle, des fautes d’orthographe, etc. Découvrez nos conseils pour repérer les arnaques.

Comment repérer une tentative de phishing ?

Comment vous protéger du phishing ?

Protégez-vous contre le phishing en restant vigilant : installez des alertes comme l’application Safeonweb, utilisez des mots de passe uniques et forts avec validation en deux étapes, et maintenez un antivirus à jour. Ne cliquez jamais sur des liens ou pièces jointes suspects, et signalez tout message douteux à suspect@safeonweb.be.

Si vous êtes victime de phishing, réagissez rapidement en changeant vos mots de passe, bloquant vos cartes via Card Stop et en signalant l’incident à la police.

Tous nos conseils pour vous protéger du phishing

Comment les banques peuvent-elles mieux vous protéger du phishing ?

Les escrocs deviennent de plus en plus ingénieux, et selon nous, les banques pourraient mieux protéger leurs clients. Vérifications supplémentaires pour les transferts importants, avertissement en cas d’installation de l’application bancaire sur un nouvel appareil, etc. : nous avons élaboré 7 propositions que nous aimerions qu’elles mettent en œuvre afin de renforcer votre sécurité et de limiter les risques de phishing. Découvrez-les.

Nos 7 propositions adressées au secteur bancaire

Vers le haut de la pageLes messages de phishing sont tous plus crédibles les uns que les autres, mais il existe des signaux auxquels vous pouvez être attentif.

Vérifiez qui est l'émetteur

Vous avez reçu un e-mail semblant provenir d’une source fiable ? Vérifiez toujours l’adresse e-mail. La partie suivant le @ devrait se terminer par le nom de domaine du site web officiel. Si par exemple vous recevez un mail de la banque KBC, l’adresse e-mail devrait se terminer par "kbc.be".

Vous recevez un appel non sollicité ? Soyez doublement vigilant. Surtout si votre interlocuteur tente de vous convaincre de télécharger un programme, de compléter vos données financières (code de carte de banque, mot de passe pour les opérations bancaires en ligne, les codes de challenge-response de votre digipass...) sur un site web ou de les communiquer par téléphone.

Si une entreprise réagit à votre question sur les médias sociaux, assurez-vous tout d’ abord qu’il s’agisse d’un compte officiel : sur Facebook ou Twitter, vous trouverez une coche bleue à côté, pour indiquer que la page a été "vérifiée" et qu'elle est donc authentique.

En cas de doute, contrôlez l’identité de l’appelant ou de l’émetteur en recherchant l’adresse e-mail ou le numéro de téléphone de la véritable entreprise et en les contactant directement.

Ne cédez pas aux demandes urgentes

Si le courriel ou l'objet du message indique que vous devez agir rapidement, réfléchissez logiquement : avez-vous vraiment déjà reçu une première demande de paiement ? Votre compte a-t-il été bloqué ? Les cybercriminels tentent de vous faire agir en vous effrayant. Ou bien ils profitent de l'actualité pour vous inciter à ouvrir l'e-mail et à cliquer sur les liens qu'il contient.

Ne communiquez jamais d’informations personnelles

On vous demande d’envoyer des informations personnelles (données relatives à votre carte de crédit ou autres données de paiement), de les communiquer par téléphone ou de les compléter dans un formulaire web ? Ne le faites jamais.

Les émetteurs fiables comme la banque, les instances publiques ou les entreprises technologiques ne demandent jamais de communiquer des informations confidentielles par e-mail, message ou téléphone.

Méfiez-vous des fautes d’orthographe

Les messages de phishing contiennent souvent des fautes d’orthographe et de grammaire. Vous recevez des e-mails ou des messages dans une langue autre que votre langue maternelle ? Dans ce cas, soyez vigilant. Surtout si vous êtes client de l’émetteur et que celui-ci ne communique normalement pas avec vous en français.

Vérifiez où mènent les liens

Contrôlez les liens : faites glisser sur eux le pointeur de votre souris (sur un ordinateur) ou laissez votre doigt appuyé sur eux pendant quelques instants (sur un appareil mobile) pour visualiser la véritable URL. Si elle ne mène pas vers le site web officiel, si elle contient des caractères spéciaux (p. ex. µ au lieu de u) ou s’il s’agit d’un lien abrégé, elle est probablement fausse.

Une adresse correcte commence par le nom de l’entreprise, suivi par un point et puis "be", "com", etc. L'adresse apple.com est ainsi correcte mais l'URL login-apple.com est fausse. En cas de doute, saisissez vous-même dans votre navigateur l’adresse web que vous connaissez.

Soyez vigilant avec les pièces jointes

Les pièces jointes à un mail peuvent contenir des logiciels malveillants. Lorsque vous les ouvrez, un malware s’installe sur votre appareil. N’ouvrez donc jamais une pièce jointe provenant d’un émetteur en qui vous n’avez pas confiance. Soyez attentif au format du fichier. Les fichiers .zip, .exe et javascript (js) sont suspects.

Faites attention aux détails

Les escrocs ne sont pas nés de la dernière pluie. Pour faire paraître un faux e-mail ou un message plus vrai que nature, ils ajoutent souvent une foule de détails, comme des numéros de téléphone et des adresses. Assurez-vous qu’ils correspondent à ceux indiquées sur le site web officiel du prétendu émetteur.

Ne donnez pas votre carte bancaire/votre code PIN à un soi-disant banquier/policier qui se présente chez vous

Si un banquier se présente chez vous pour récupérer votre carte bancaire et votre code PIN, soyez extrêmement vigilant. Rappelez-vous qu’une banque ne mandate jamais ses employés pour venir à votre domicile, que ce soit pour récupérer ou détruire une carte bancaire, ou pour résoudre d’éventuels problèmes de paiement. Si une telle situation se produit, il s’agit sans aucun doute d’une tentative d’escroquerie.

Soyez proactif et réduisez la probabilité de faire les frais du phishing.

Tenez-vous informé des menaces

Gardez un œil sur les alertes. Vous pouvez notamment télécharger l'application gratuite de Safeonweb. Elle vous envoie des notifications sur les différentes formes de fraude en ligne qui circulent en Belgique et sur les menaces concrètes qui pèsent sur votre réseau wifi.

Ne communique jamais vos données personnelles

Ne partagez jamais vos données bancaires et autres informations personnelles avec qui que ce soit.

Protégez votre boite mail

- Activez les filtres anti-spams dans votre mailbox et envoyez les messages suspects à suspect@safeonweb.be avant de les supprimer.

- Ne cliquez jamais sur des liens ou des pièces jointes dans des mails ou des messages (chat). Vous pouvez également les faire scanner par www.virustotal.com.

Utilisez des mots de passe forts

Utilisez un mot de passe unique et fort pour chacun de vos comptes. Si vous trouvez cela trop compliqué, utilisez un gestionnaire de mots de passe.

Nous vous aidons à choisir un bon logiciel à cet effet. Protégez vos comptes, dans la mesure du possible, avec la validation en deux étapes. Un escroc ne pourra ainsi plus accéder à vos comptes, même s’il obtient votre mot de passe.

Comment protéger vos comptes ?

Ne réagissez pas aux mails ou messages provenant d’escrocs

Ne réagissez jamais à des mails ou des messages semblant provenir d’escrocs. Vous leur donnez ainsi le signal que votre adresse e-mail, votre numéro de téléphone ou votre compte sur les réseaux sociaux est actif et qu’ils peuvent continuer à vous harceler.

Protégez votre profil sur les réseaux sociaux

Protégez au maximum votre profil sur les réseaux sociaux de façon à ce que des étrangers ne puissent pas vous contacter ou dérober vos données ou vos photos pour escroquer d’autres personnes.

Protégez votre ordinateur

Protégez votre ordinateur par un logiciel antivirus et maintenez-le à jour. En effet, les programmes antivirus intègrent souvent une fonction antiphishing. Notre comparateur antivirus vous aidera à sélectionner le meilleur programme antivirus.

Contrôlez régulièrement vos dépenses

Contrôlez régulièrement votre état de dépenses et signalez directement les transactions suspectes à votre banque.

Comment réagir si vous avez été victime de phishing ?

Vous avez cliqué sur un lien ?

Si, après avoir cliqué sur un lien, vous avez saisi des informations de connexion telles que votre identifiant et votre mot de passe, il est préférable de changer ce mot de passe dès que possible pour tous les comptes en ligne où vous utilisez le même mot de passe. Désormais, assurez-vous d'utiliser un mot de passe unique et solide pour chaque compte.

Vous avez communiqué des informations de paiement ?

Contactez directement votre banque et faites bloquer votre carte via Card Stop (078 170 170). Déposez plainte à la police. Si vous n’avez pas encore supprimé l’ e-mail, celui-ci peut faire office de preuve.

Vous avez ouvert une pièce jointe suspecte ou un lien ?

Débranchez immédiatement les disques durs externes et coupez votre connexion Internet.

Exécutez un scan complet afin de détecter les virus et scannez votre pc avec Malwarebytes. En cas de doute, contactez un réparateur, les malwares sophistiqués comme les ransomwares passent bien souvent sous le radar.

Les hameçonneurs et les fraudeurs deviennent de plus en plus intelligents et les banques ne protègent pas suffisamment les consommateurs contre les hameçonneurs et leurs pratiques sournoises. Voici sept propositions pour lutter contre le phishing. Nous voulons inciter les banques à les mettre en œuvre.

1. Une sécurité supplémentaire pour les transferts importants

Les hameçonneurs se font souvent passer pour votre banque et vous font croire que vous devez prendre des mesures supplémentaires pour renforcer la sécurité de votre compte. En réalité, vous donnez aux fraudeurs l'accès à votre compte afin qu'ils puissent transférer de gros montants vers un autre compte. Une question supplémentaire par e-mail, SMS ou notification dans votre application bancaire vous éviterait de vous laisser piéger. Vous pourriez fixer vous-même la limite de ce montant.

2. Une sécurité supplémentaire pour les transferts vers de nouveaux contacts

Les hameçonneurs manipulent les choses de telle sorte qu'ils vous permettent de transférer de l'argent d'une manière ou d'une autre, souvent sans que vous vous en rendiez compte. Mais comme il s'agit d'un numéro de compte sur lequel vous n'avez jamais effectué de virement - et qui est donc nouveau - vous recevez un avertissement ou une notification de la banque par courrier, SMS ou app-note vous demandant si vous êtes sûr.

3. Une confirmation supplémentaire pour les transferts vers des comptes étrangers

Si les hameçonneurs parviennent à vous faire transférer de l'argent sur un compte étranger, il devient beaucoup plus difficile de le récupérer. Une demande de confirmation supplémentaire par courrier, SMS ou notification dans votre application bancaire vous informerait alors que votre argent traverse les frontières. Mais pas sans votre consentement confirmé.

4. Un mot secret que seuls vous et votre banque connaissez

Si un hameçonneur vous attire sur son faux site bancaire et vous demande de vous connecter, un mot secret que seuls vous et votre banque connaissez apparaît normalement. Le fraudeur ne peut jamais connaître ce mot et s'il n'apparaît pas, vous savez que vous êtes (ou pas) en train de vous faire rouler.

5. Une vérification supplémentaire de l'IBAN

Les hameçonneurs savent comment vous faire croire que vous effectuez un virement à vos amis ou à votre famille, alors que vous l'envoyez en fait sur un compte à leur nom, mais vous ne pouvez pas le voir. Si la banque s'assure que le numéro IBAN doit toujours correspondre au nom saisi, c'est là que l'escroc perd la partie. À partir du 9 octobre 2025, ce contrôle sera obligatoire.

6. Une carte de crédit virtuelle "à usage unique" que vous ne pouvez utiliser qu'une seule fois

Vous n'êtes pas sûr de la fiabilité d'une boutique en ligne, mais vous voulez quand même y acheter quelque chose avec une carte de crédit ? Vous pourriez alors créer, via votre application, une carte de crédit virtuelle "à usage unique" que vous ne pourriez utiliser qu'une seule fois et pour un montant limité. De cette façon, vous évitez que votre carte de crédit ne soit pillée.

7. Un avertissement si votre application bancaire est installée sur un autre appareil

Les hameçonneurs peuvent être en mesure de voler vos informations bancaires, mais s'ils les saisissent sur une application bancaire qui n'est pas la vôtre, ils doivent d'abord entrer un code généré sur l'application bancaire de votre appareil. Ou ils doivent utiliser un lecteur de carte et votre carte bancaire. Ainsi, le hameçonneur ne pourra pas installer une nouvelle application avec vos données à votre insu.

Vous voulez que les banques vous protègent mieux ? Répondez à notre questionnaire et notez les différentes solutions que nous vous proposons :

Vers le questionnaire Phishing